Майже кожен користувач хоча б раз у житті чув щось про «темну мережу». Gwara Media допомагає розібратися, що таке даркнет та які загрози він несе.

Що таке даркнет?

Даркнет (від англійської darknet, darkweb — «темна мережа») — це сукупність усіх прихованих сервісів. Частина інтернету, куди неможливо зайти за допомогою звичайних пошукових систем, таких як Google.

Термін з’явився у 70-х роках минулого століття для позначення мереж, ізольованих від попередниці інтернету — ARPANET. Тоді користувачі даркнету могли отримувати дані із загальної мережі, проте їхні дані були зашифрованими.

З того часу основні принципи існування дарквебу не змінилися. Теперішній інтернет умовно ділять на три рівні. Різницю між ними можна легко пояснити за допомогою метафори айсберга:

- Clearnet — це вершина: поверхнева, видима та доступна для широкої аудиторії. Ми користуємося ним щодня. Вона містить лише невелику частину всіх мереж та послуг, які пропонують.

- Deepnet — це частина інтернету, яка знаходиться «під водою». Її можна знайти, тільки якщо зануритись глибше. Тут зберігаються вебресурси, які захищені за допомогою паролів та інших засобів. Це включає серверні системи вебсайтів, портали для онлайн-банкінгу та інші служби, які не є доступними для широкої публіки.

- Darknet — це підобласть глибокої мережі, яка є найнижчою частиною айсберга. Для отримання доступу до неї потрібні спеціальні програми та налаштування браузера, або навіть запрошення від інших користувачів. Тут можна переглядати інформацію анонімно та зашифровано.

Darknet надає можливість обійти цензуру в країнах з обмеженою свободою інформації, натомість він створює комфортні умови для кіберзлочинців.

Даркнет: Україна

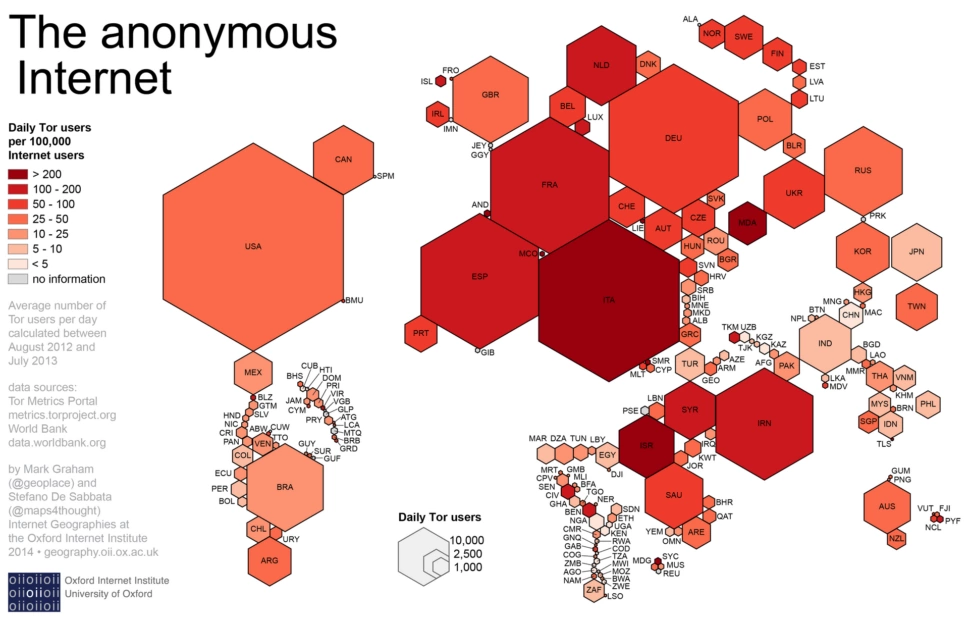

За даними Tor Metrics, Україна займає п’яте місце у світі (4,9%) за кількістю щоденних користувачів даркнету. У лідерах списку:

- США (19,3%),

- Росія (11,5%),

- Німеччина (10%).

Як зайти в даркнет?

Щоб відкрити портал у темну мережу, знадобиться ключ. Цей ключ — спеціальне клієнтське програмне забезпечення. Існує декілька видів такого ПЗ, кожна працює за своїм принципом:

- Tor — «цибулева маршрутизація» формує технологічну основу мережі Tor. Його назва походить від структури використовуваної схеми шифрування, схожої на цибулю. Вона захищена кілька разів на багатьох рівнях. З’єднання маршрутизується через мережу вузлів, які діють як проксі-сервери шифрування. Найпопулярнішим клієнтом для доступу до мережі Tor є Tor Browser (розширений варіант Mozilla Firefox), наданий самими розробниками Tor.

- Шершень — розроблений дослідниками з ETH Zurich та Університетського коледжу Лондона. «Високошвидкісна цибулева маршрутизація на мережевому рівні» працює подібно до Tor — дані користувача надійно зашифровані, що робить неможливим або надзвичайно складним відстеження його дій.

- I2P — або «Invisible Internet Project». Він відрізняється від Tor тим, що не використовує анонімні проксі-сервери. Замість цього все в мережі відбувається децентралізовано і без серверів. Це забезпечує повне наскрізне шифрування.

Зануритися у глибоку мережу не так складно, вам потрібно лише отримати доступ до правильних посилань або знати відповідні облікові дані. Натомість для входу в даркнет необхідно встановити спеціальний клієнт. Ми вже згадали три найпопулярніших ПЗ. Однак лідером серед них є Tor Browser.

Доступ до «цибулевих сервісів» повністю зашифрований. Це означає, що особистість користувача краще захищена під час перегляду веб-ресурсів .onion порівняно з традиційними вебсайтами .net або .com, де остаточний запит від мережі Tor робиться у відкритому вигляді.

З цієї причини різноманітні портали новин, організації з прав людини, свободи слова та преси, а також постачальники послуг і постачальники електронної пошти, які займаються захистом даних, використовують власні цибулинні служби як доповнення до традиційних вебсайтів. Однак особлива безпека мережі Tor також приваблює кіберзлочинців, які зловживають технологією для незаконних дій.

Сайти даркнету: хто використовує технологію

Анонімність даркнету високо цінують дві групи.

Перша — це люди, яким потрібна технологія захисту своїх комунікацій, оскільки вони бояться цензури та судового переслідування у власних країнах. До цієї групи входять політично репресовані, а також дисиденти, представники опозиції з автократичних країн, журналісти та викривачі. У темній мережі вони можуть отримати доступ до контенту, недоступного для них у Clearnet через політичні обмеження.

Крім того, маска анонімності даркнету допомагає журналістам захистити свої джерела.

Друга — це кіберзлочинці та шахраї. Вони використовують переваги даркнету для ведення нелегального бізнесу під прикриттям анонімності. Зловмисне програмне забезпечення, наркотики, зброя та кримінальні послуги є одними з речей, якими торгують на ринках даркнету. Попри амбітні заходи захисту, вжиті операторами, правоохоронним органам неодноразово вдавалося викривати кримінальні портали в даркнеті. У 2021 році DarkMarket, найбільший у світі нелегальний ринок у темній мережі, був виведений з ладу німецькою владою. Вважається, що близько 500 000 користувачів на порталі здійснили транзакції на загальну суму понад 140 мільйонів євро.

Втім, хакери в даркнеті також люблять влаштовувати гучні викриття. Зокрема, влітку минулого року здійснили кібератаку на Twitter. Вона спричинила витік даних 5,4 мільйона користувачів. А взимку вкрали дані облікових записів 50 тисяч українців, які потім продали на чорному ринку.

Джерелами витоків здебільшого стають недобросовісні працівники компаній. Співробітників, які займаються проникненням у систему, регулярно виявляють, проте добратися до посередників та замовників набагато складніше. Зараз вакансії інсайдерів в силових відомствах, банках та платіжних системах стали дуже популярними на чорному ринку. Це ще одна причина для того, щоб служби безпеки компаній моніторили тіньову мережу.

Наостанок: як захистити себе від витоку особистих даних?

На жаль, не існує 100% способу запобігання витоку інформації. Однак мінімізувати цю можливість все-таки можна:

- Перевірте надійність своїх паролів. Зробити це можна за посиланням у Диспетчері паролів Google. слабкі та ненадійні паролі варто одразу замінити.

- Перевірте чи не фігурує ваша пошта у витоках. Зробити це можна за посиланням на сервісі Have I Been Pwned.

- Створіть окремий обліковий запис для входу на підозрілі сайт. Він не повинен бути прив’язаним до ваших банківських карток.

- Не розповсюджуйте в Інтернеті скани документів.

- Не вводьте дані банківських карток на підозрілих сайтах.

- Не переходьте по підозрілим посиланням.

- Завжди використовуйте двофакторну аутентифікацію.

- Регулярно оновлюйте ПЗ.

Читайте також матеріал Що таке ботоферма і як це працює? та Що таке клікбейт? Коли заголовки мають важливе значення.